CyberTrap Täuschungstechnologie:

Einfach erklärt.

CyberTrap Täuschungstechnologie:

Einfach erklärt.

Wenn Troja Cybertrap benutzt hätte, hätten die Griechen verloren!

Mit CybertTrap hätten die Trojaner die griechische Strategie mit dem Trojanischen Pferd sofort erkannt und den Ausgang des Trojanischen Krieges verändert.

Cybertrap bietet Täuschungstechnologie für die Cyberverteidigung an, welche ihnen Vorteile gegenüber Cyberkriminellen verschafft und sie mit ihren eigenen Waffen schlägt („Hacker Engagement“).

Warum CyberTrap?

Herkömmliche Cybersicherheitsmaßnahmen sind nicht wirksam!

Sie bieten keinen 100-prozentigen Schutz und helfen nicht gegen fortgeschrittene anhaltende Bedrohungen (Advanced Persistent Threats, APTs). So nutzen Cyberkriminelle Schwachstellen und schaffen sich unbemerkt Zugang zu ihren Daten, Anwendungen und Systemen.

Der Schaden durch Cybercrime ist enorm:

Awarded by:

Hacker Engagement bezieht sich auf Strategien und Technologien, die darauf ausgerichtet sind, Angreifer absichtlich in eine kontrollierte Umgebung zu locken, um ihre Methoden, Ziele und Verhaltensweisen zu sehen. Durch die Verwendung von Täuschungstechniken, wie gefälschten Systemen, Diensten und Daten, können Unternehmen die Angreifer in die Irre führen. Dies ermöglicht es, Verteidigungsstrategien proaktiv zu stärken und maßgeschneiderte Abwehrmaßnahmen zu entwickeln, um zukünftige Angriffe effektiver zu verhindern oder abzumildern. Hacker Engagement ist somit ein kritischer Bestandteil einer umfassenden Cybersecurity-Strategie, der es ermöglicht, Angreifer auf intelligente Weise zu bekämpfen, indem man sie mit ihren eigenen Waffen schlägt.

Mehr dazu im Video:

Unsere Lösung

Frühzeitige Erkennung:

Bevor Hacker Produktionssysteme oder Daten erreichen können.

Bedrohungsdaten (Threat Intelligence):

Sie erhalten wertvolle Einblicke in die Taktiken, Tools und Methoden der Angreifer.

Ablenkung von Angreifern:

Angreifer verschwenden Ressourcen für Lockvögel, nicht für Ihr Unternehmen.

Abschreckung:

Angreifer wollen nicht riskieren, ihre Methoden preiszugeben.

Platziert Köder auf Netzwerkendpunkten (Computer, Server usw.), um Angreifer auf überwachte Köder umzulenken. Diese Köder sind für Angreifer nicht von echten Anlagen zu unterscheiden.

Implementiert Schwachstellen in Webanwendungen, um Angreifer abzufangen und sie auf Köder umzuleiten, deren Verhalten überwacht werden kann, um Bedrohungsdaten zu gewinnen.

Liefert falsche Informationen, wenn Angreifer versuchen, auf das Active Directory zuzugreifen, wodurch sie in die Irre geführt werden und Alarme ausgelöst werden.

Unsere Softwarelösung kann in verschiedenen Umgebungen mit unterschiedlichen Betriebssystemen eingesetzt werden.

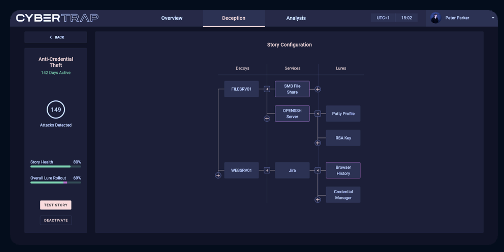

Köder

Diese Köder auf ihren Endpunkten (PC’s, Laptops, auch Server) führen Angreifer zu Fallen.

Fallensystemen

Diese virtuellen oder physischen Systeme beinhalten Täuschungselemente und „fesseln“ Angreifer.

Deception Elementen

Mehr als 20 Elemente sind verfügbar und beschäftigen den Angreifer. Beispiele: Port listener (honey pots), Datenbanken, Files shares, etc.

Backend

Verwaltet Köder und Konfigurationen und speichert Log-Files.

Dashboard

Unser Dashboard bietet eine einfache Benutzeroberfläche.

Das Dashboard

Was bieten wir an?

Wie fange ich an?

Nächster Schritt:

Demo anfordern und CyberTrap kostenlos ausprobieren.

„Unterbrich niemals deinen Feind während er einen Fehler macht.“

– Napoleon Bonaparte